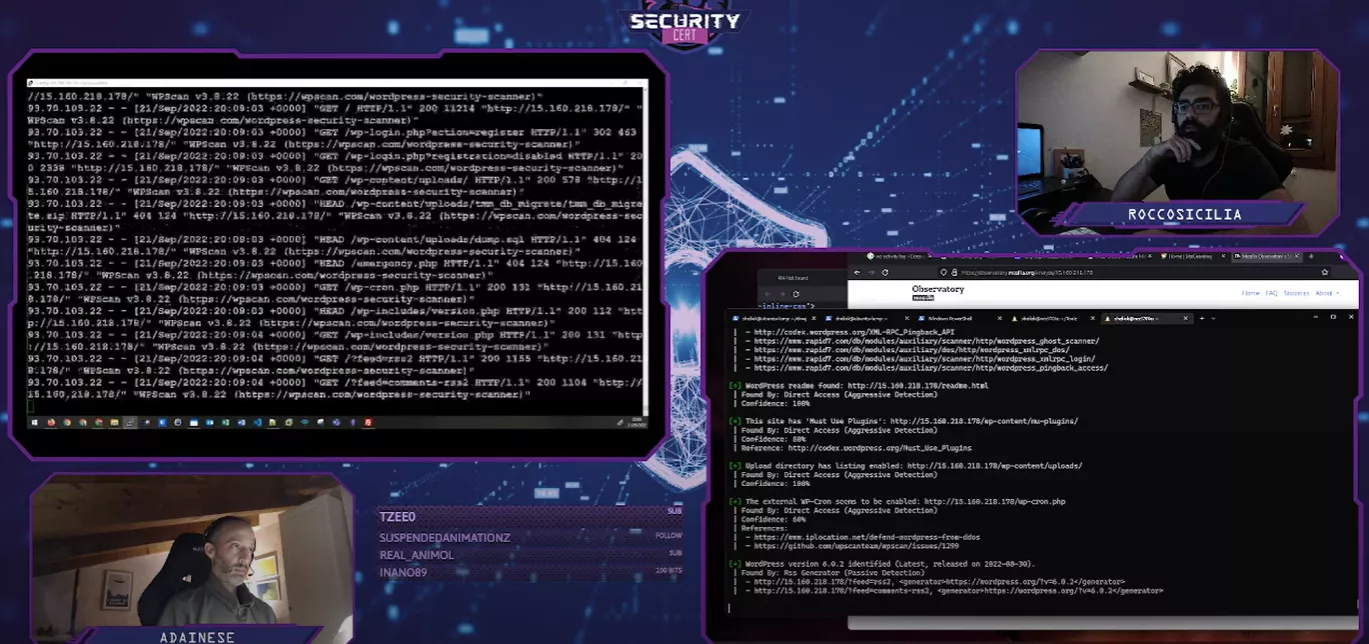

Durante gli ultimi eventi “Blue Vs Red”, insieme a Rocco Sicilia , abbiamo discusso su come attaccare e difendere un sito WordPress semplice e all-in-one. Questo post serve come memorandum per ricordare tutti gli argomenti trattati e come abbiamo reagito a specifici attacchi.

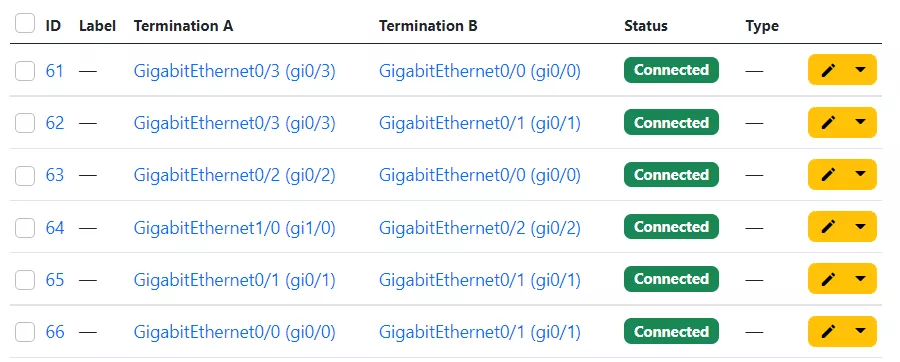

Anni fa ho lavorato a un progetto di migrazione di un data center. Ero responsabile della revisione della documentazione di rete e dell’automazione delle fasi di configurazione, test e migrazione. Non era possibile rivedere manualmente dozzine di switch, quindi ho scritto alcuni script Python per ottenere informazioni di vicinato e configurazione dagli switch, generando diagrammi Visio.

Durante le attività di valutazione della sicurezza delle applicazioni Smarthome, è spesso necessario analizzare le comunicazioni HTTPS crittografate. Le applicazioni non solo verificano la validità dei certificati, ma controllano anche che questi siano firmati da un’autorità specifica.

Come privati stiamo utilizzando molti dispositivi IoT consumer: quasi qualsiasi apparecchiatura domestica standard può ora essere controllata da remoto tramite un’applicazione specifica installata su uno smartphone. La domanda è: quanto possiamo fidarci di questi dispositivi IoT?

Qualche giorno fa è salita alle cronache la notizia di un data breach di Facebook : 553 milioni di utenze diffuse nella rete nel 2019. La notizia ha fatto scalpore perché quel data breach, che prima era disponibile a pagamento, è ora disponibile a chiunque gratuitamente

Riflettevo con amici e clienti sulla sicurezza dei dispositivi: essa riguarda tutti noi, chi li produce, chi li usa, sia in ambito privato che aziendale. Come spesso mi accade, mi trovo a parlare di argomenti passando per quello “paranoico”.

Lo scorso 3 Marzo il CSIRT (Computer Security Incident Response Team) italiano ha emanato un bollettino con il quale notificava di aver rilevato lo sfruttamento di vulnerabilità gravi di Microsoft Exchange.

Un attacco di tipo Cyber diretto verso un’azienda può essere vissuto in modo simile ad un attacco terroristico. Shock, sgomento, paura, incredulità sono sentimenti che spesso si manifestano nelle prime ore dalla scoperta dell’attacco.

L’uscita della Gran Bretagna dall’Europa mi offre l’occasione per una riflessione aperta sulla dipendenza da “entità” digitali (in senso lato) delle quali non abbiamo la proprietà, ma la diamo per scontata.

In questo periodo particolarmente complicato per le aziende, stanno venendo a galla tutte le problematiche di gestione che per anni sono state sottovalutate, accantonate o volontariamente nascoste, relativamente alla sicurezza delle informazioni.