Benvenuti alla nostra serie esclusiva su Patreon dedicata alle Automazioni con Nautobot! Se sei un professionista IT, un sistemista di rete o un appassionato di automazione, questo è il tuo punto di partenza per padroneggiare l’automazione di rete utilizzando Nautobot.

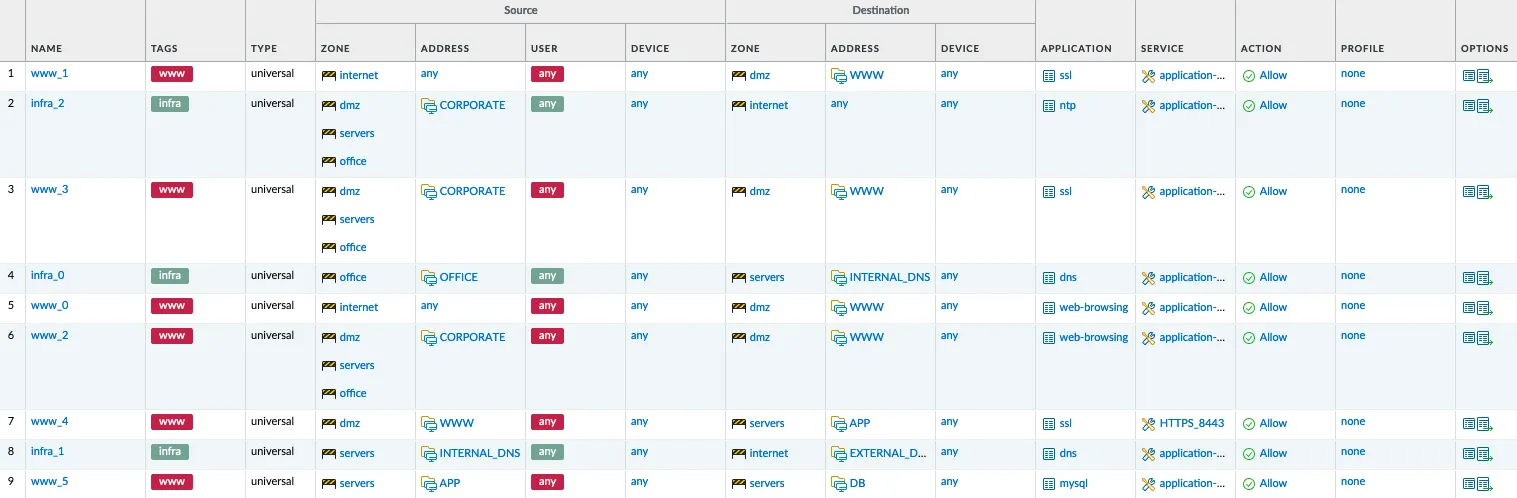

Sono passati circa 6 anni dall’evento Automate IT² organizzato da me e Gabriele Gerbino. Durante l’evento Xavier Homes aveva presentato un caso che mi aveva affascinato. Oggi lo potremmo chiamare: Firewall as Code.

Questo libro è nato dall’esperienza dei due autori nel portare simulazioni di incidenti di sicurezza nelle aziende. Gli scenari descritti nascono sempre da casi reali, modificati per renderli irriconoscibili e allo stesso tempo fruibili come tabletop exercises.

Da alcuni anni ormai Ansible AWX è nella mia ToDo list. Ho sempre posticipato l’argomento a causa della sua complessità, ma oggi mi trovo a doverlo affrontare. Sapevo che sarebbe stato ostico, ma non immaginavo neanche lontanamente quanto.

Web Archive è un servizio online (non-profit) che da tempo immemore registra i vari siti web archiviandoli in maniera praticamente permanente in modo che chiunque possa analizzare la storia e le modifiche di uno specifico sito Internet.

L’automazione di rete nasce come esigenza allo scopo di ridurre e migliorare l’operatività, standardizzare il modo di lavorare, operare su più dispositivi in tempi molto ridotti. Il numero di persone interessate a questo approccio si sta via via espandendo: se si è partiti dai team di network engineer, l’automazione sta ora interessando i team di GRC (Governance Risk and Compliance).

Questa è la storia di come ho imparato ad amare (nuovamente) il freddo, e sopratutto del perché l’ho fatto. Non è mia abitudine raccontare la mia vita personale, ma riflettevo che anche questo è hacking: hacking di sé stessi.

Lo sviluppo di automazioni che agiscono su dispositivi di rete richiede di avere un ambiente di sviluppo dove provare, imparare e sperimentare framework, integrazioni, automazioni. La virtualizzazione negli anni ha permesso di avere a disposizione di chiunque copie realistiche di dispositivi di rete.

Non riuscivo a trovare un titolo adatto per questo post, nel quale cerco di raccogliere diversi spunti che mi sono arrivati negli ultimi giorni e che ho pianificato, prima o poi, di parlarne assieme a Rocco Sicilia.

Negli ultimi anni hanno preso sempre più piede soluzioni NAC (Network Access Control), basate sul protocollo 802.1x. Come tutte le soluzioni di sicurezza, occorre attentamente valutare le modalità di funzionamento per poterle inserire in una corretta strategia per la Cybersecurity.