Seit einigen Jahren steht Ansible AWX auf meiner ToDo-Liste. Ich habe es immer wieder aufgeschoben, mich damit zu beschäftigen, wegen seiner Komplexität, aber heute sehe ich mich gezwungen, mich damit auseinanderzusetzen.

In den letzten Jahren haben Netzwerkzugriffskontrolllösungen (NAC) auf Basis des 802.1x-Protokolls erheblichen Auftrieb erhalten. Wie alle Sicherheitslösungen ist es entscheidend, ihre Funktionalität sorgfältig zu bewerten, um sie in eine angemessene Cybersicherheitsstrategie zu integrieren.

Die Arbeit in einem Rechenzentrum (DC) oder einem Backbone-Internetdienstanbieter (ISP) erfordert in der Regel einen erheblichen menschlichen Aufwand, was zu Betriebskosten führt, die oft übersehen werden. Diese Kosten können jedoch optimiert werden, indem die Kraft der Automatisierung genutzt wird, um einfache und repetitive Aufgaben effizient zu erledigen.

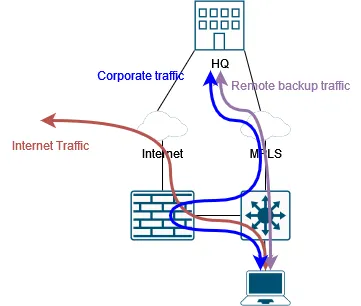

Früher habe ich eine einfache Netzwerkarchitektur aus zwei Hauptgründen implementiert. Sie sind einfach zu debuggen/fehlersuchen. Ingenieure, die nach mir kamen, können sie leicht verstehen und verwalten. Mit diesen Regeln im Hinterkopf implementiere ich normalerweise Inline-Firewalls, was bedeutet, dass der Datenverkehr durch eine Firewall geleitet wird, die “im Pfad” platziert ist: